System Hardening adalah suatu proses untuk meningkatkan keamanan suatu sistem komputer atau jaringan dengan mengurangi potensi serangan dan celah keamanan. Tujuan dari hardening ini adalah untuk mengurangi kemungkinan terjadinya eksploitasi terhadap kelemahan sistem, sehingga sistem menjadi lebih tahan terhadap serangan dari pihak yang tidak berwenang.

Diskusikan System Hardening yang Anda inginkan,

Madhava siap berdiskusi dengan Anda.

Manfaat System Hardening

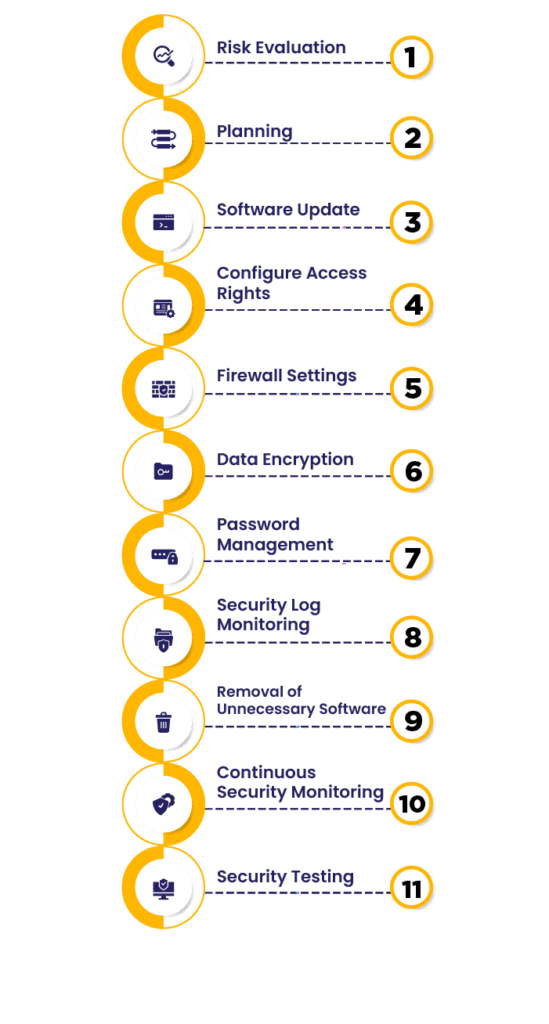

Tahapan System Hardening

Langkah pertama adalah melakukan evaluasi risiko untuk mengidentifikasi potensi ancaman dan celah keamanan yang mungkin terdapat dalam sistem. Ini melibatkan analisis kelemahan potensial serta pemahaman terhadap jenis serangan yang mungkin terjadi.

Setelah identifikasi risiko, perencanaan System Hardening dilakukan. Ini mencakup penetapan kebijakan keamanan, penentuan langkah-langkah konfigurasi yang diperlukan, dan pengembangan strategi untuk mengatasi potensi risiko keamanan.

Perangkat lunak, termasuk sistem operasi dan aplikasi, harus diperbarui secara berkala untuk memastikan bahwa semua pembaruan keamanan terpasang. Pembaruan ini membantu menutup celah keamanan yang telah diidentifikasi.

Langkah ini melibatkan peninjauan dan penyesuaian hak akses pengguna serta aplikasi. Hak akses harus diberikan sesuai dengan prinsip kebutuhan, dan hak akses yang tidak perlu harus dibatasi untuk mengurangi potensi risiko.

Konfigurasi firewall sangat penting dalam System Hardening. Firewall membantu mengontrol lalu lintas jaringan dan mencegah akses yang tidak sah. Pengaturan firewall harus disesuaikan dengan kebutuhan keamanan dan aturan organisasi.

Data sensitif harus dienkripsi untuk melindunginya dari akses yang tidak sah. Ini termasuk enkripsi data pada penyimpanan dan selama transmisi data di jaringan.

Terapkan kebijakan kata sandi yang kuat dan aman. Pengguna harus diinstruksikan untuk menggunakan kata sandi yang kompleks, dan sistem harus mengharuskan penggantian kata sandi secara berkala.

Sistem harus dikonfigurasi untuk mencatat aktivitas log keamanan secara rinci. Pemantauan log membantu mendeteksi pola aktivitas mencurigakan dan memberikan informasi penting dalam mendeteksi serangan keamanan.

Hapus atau nonaktifkan perangkat lunak dan layanan yang tidak diperlukan. Setiap tambahan perangkat lunak dapat menjadi titik masuk potensial untuk serangan keamanan.

Setelah penerapan System Hardening, pemantauan keamanan harus dilakukan secara terus-menerus. Ini termasuk pemantauan aktivitas jaringan, log keamanan, dan deteksi ancaman secara real-time.

Lakukan pengujian keamanan secara berkala untuk mengidentifikasi celah keamanan yang mungkin terlewat atau muncul sebagai dampak dari perubahan sistem. Pengujian keamanan dapat melibatkan penetration testing atau audit keamanan