Dunia keamanan siber memiliki ancaman beragam, mulai dari yang sifatnya minor dengan risiko rendah sampai major dengan risiko tinggi.

Banyak yang mengira bahwa ancaman siber hanya soal kode hingga bug pada sistem. Justru manusialah yang paling beresiko dan sering dimanfaatkan penjahat siber, bukan sistem teknologinya.

Dari sekian banyak bentuk ancaman, faktor manusia yang paling sulit diantisipasi, karena tidak ada software yang bisa mengatasi kelengahan atau rasa percaya yang salah tempat.

Menurut laporan “State of Human Risk Report 2025” dari Mimecast, sebanyak 95% pelanggaran data pada tahun 2024 disebabkan oleh kesalahan manusia, terutama akibat kelalaian, kurangnya pelatihan, atau manipulasi sosial seperti phishing.”

Sebagian besar, ancaman di dunia maya berkaitan dengan eksploitasi terhadap kerentanan sistem. Namun, ada ancaman lainnya yang lebih berbahaya karena melewati pertahanan teknis dan menggunakan teknik manipulasi untuk mendapatkan informasi rahasia. Ancaman ini dikenal dengan teknik social engineering. Bagaimana cara mengatasinya?

Baca juga: 9 Cara Efektif Melindungi Data Pribadi dari Ancaman Cybercrime dan Kebocoran Data

Contents

- 1 Kenali apa itu teknik social engineering

- 2 Contoh kasus social engineering di Indonesia

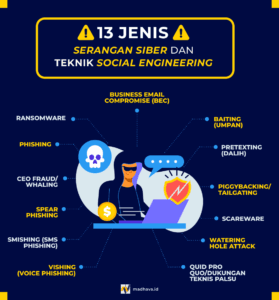

- 3 13 Jenis serangan siber dan teknik social engineering yang harus diwaspadai

- 3.1 Ransomware

- 3.2 Phishing

- 3.3 Spear Phishing

- 3.4 CEO Fraud / Whaling

- 3.5 Business Email Compromise (BEC)

- 3.6 Smishing (SMS Phishing)

- 3.7 Vishing (Voice Phishing)

- 3.8 Baiting (Umpan)

- 3.9 Piggybacking / Tailgating

- 3.10 Pretexting (Dalih)

- 3.11 Quid Pro Quo / Dukungan Teknis Palsu

- 3.12 Scareware

- 3.13 Watering Hole Attack

- 4 Cara Menghindari Social Engineering

Social engineering bekerja dengan cara mengecoh orang, bukan sistem. Pelaku memanipulasi emosi, rasa percaya, bahkan rasa takut, agar korban membocorkan informasi penting atau melakukan sesuatu yang membahayakan dirinya sendiri.

“Bukan membobol sistem, pelaku lebih memilih membobol kepercayaan. Mereka memanipulasi korban agar ‘secara sukarela’ membocorkan akses penting.”

Prediksi dari Skyhigh Security pada tahun 2025 serangan rekayasa sosial yang didukung oleh kecerdasan buatan (AI) akan meningkat. Penjahat siber akan memanfaatkan AI untuk membuat email phishing yang lebih meyakinkan dan melakukan serangan yang lebih terfokus.

Menurut Laporan Badan Siber dan Sandi Negara (BSSN), pada tahun 2022 serangan siber menyebabkan kerugian finansial sebesar Rp 56 triliun pada tahun 2022, termasuk social engineering seperti phishing dan penipuan online.

Kita perlu menanamkan kewaspadaan tinggi karena penjahat siber akan dengan mudah memanfaatkan kerentanan manusia melalui rasa percaya, rasa ingin membantu dan rasa takut manusia. Penjahat siber tidak perlu keterampilan hacking tingkat tinggi jika korban dapat dengan mudah dikelabui untuk mendapatkan informasi yang diperlukannya.

Baca juga: Keamanan informasi bukan pilihan tapi keharusan!

- Pada tahun 2020, Bareskrim Polri membongkar 5 kasus penipuan dengan modus BEC yang menyebabkan total kerugian sebesar Rp 276 miliar. (news.detik.com)

- Menurut infobanknews pada awal tahun 2024, 219 nasabah Bank DBS di Singapura menjadi korban phishing melalui SMS palsu yang mengaku dari pihak bank. Total kerugian yang dialami mencapai USD 335.000.

Ransomware

Perangkat lunak jahat yang mengenkripsi data korban dan meminta tebusan agar data dikembalikan.

Phishing

Penipuan digital dengan menyamar sebagai pihak tepercaya lewat email, SMS, atau situs palsu untuk mencuri informasi pribadi.

Spear Phishing

Versi phishing yang lebih tertarget, di mana penyerang menyasar individu tertentu menggunakan informasi personal yang dikumpulkan sebelumnya.

CEO Fraud / Whaling

Penipuan siber yang menyasar eksekutif tinggi perusahaan, dengan berpura-pura sebagai CEO/CFO untuk meminta transfer dana atau akses informasi penting.

Business Email Compromise (BEC)

Serangan yang meniru email bisnis sah (biasanya bos atau vendor) untuk mengecoh korban agar mentransfer uang atau informasi sensitif.

Smishing (SMS Phishing)

Serangan phishing melalui SMS atau pesan instan, biasanya berisi tautan berbahaya atau permintaan informasi pribadi.

Vishing (Voice Phishing)

Serangan berbasis panggilan telepon, di mana penyerang menyamar sebagai pihak berwenang (misalnya bank, polisi, dll) untuk mencuri informasi.

Baiting (Umpan)

Menawarkan sesuatu yang menarik (seperti flashdisk gratis atau hadiah) namun berisi malware untuk menginfeksi sistem korban.

Piggybacking / Tailgating

Teknik di mana penyerang mengikuti orang sah ke area terbatas fisik (seperti gedung kantor) tanpa otorisasi, biasanya dengan berpura-pura “lupa kartu akses.”

Pretexting (Dalih)

Serangan manipulatif di mana penyerang menciptakan skenario palsu (pretext) untuk membujuk korban memberikan informasi atau akses tertentu.

Quid Pro Quo / Dukungan Teknis Palsu

Penipuan yang menawarkan bantuan teknis palsu sebagai imbalan untuk akses, misalnya berpura-pura menjadi teknisi IT lalu meminta login system.

Scareware

Perangkat lunak atau pop-up menakut-nakuti korban dengan ancaman palsu (misal: “komputer Anda terinfeksi!”) untuk mendorong instalasi software berbahaya.

Watering Hole Attack

Penyerang menyusupi situs web yang sering dikunjungi target, menanam malware yang akan menginfeksi pengunjung situs tersebut.

Cara Menghindari Social Engineering

Kalau serangan siber lain menyerang sistem, social engineering justru menyerang kepercayaan dan kelengahan manusia. Karena itulah kewaspadaan dan edukasi adalah pertahanan terbaik untuk Anda. Dengan memahami teknik sosial engineering organisasi akan lebih siap untuk mengenali dan mencegah ancaman siber.

Bangun budaya kesadaran keamanan

Kembangkan kerangka kerja yang kuat disertai menumbuhkan budaya kesadaran keamanan di lingkungan organisasi. Selenggarakan pelatihan secara berkala dan berkelanjutan sesuai dengan perkembangan teknik social engineering.

Karyawan harus memahami teknik yang digunakan oleh para pelaku dengan beberapa langkah.

- Waspada terhadap email atau pesan instan yang mengandung tautan / lampiran mencurigakan.

- Periksa URL situs web sebelum memasukkan informasi rahasia..

- Jangan pernah memberikan informasi rahasia melalui telepon atau email, kecuali Anda yakin berbicara dengan orang yang tepat.

- Pastikan perusahaan memiliki kebijakan keamanan yang ketat. Berikan instruksi untuk tidak memberikan akses ke gedung atau ruangan yang seharusnya hanya diakses oleh orang yang berwenang.

Lakukan uji phishing

Lakukan simulasi kampanye phishing secara berkala untuk menilai respons dan mengidentifikasi area yang perlu diperbaiki. Pendekatan ini dapat membantu karyawan memahami pentingnya protokol keamanan dan memungkinkan mereka menerapkannya.

Lakukan patching dan pembaruan keamanan secara berkala

Membantu memperbaiki kerentanan yang terdeteksi dan menjaga keamanan sistem.

Pemantauan terus-menerus

Langkah penting dalam mendeteksi dan menanggapi insiden keamanan secepat mungkin.

Social engineering bukan hanya ancaman teknis, ini soal pola pikir. Saat kita tahu cara mereka bermain, kita bisa selangkah lebih maju. Mulai dari membangun budaya waspada, hingga latihan nyata seperti simulasi phishing, semuanya penting untuk pertahanan siber modern.

Kami siap membantu organisasi Anda membangun pertahanan terhadap social engineering, mulai dari pelatihan hingga simulasi nyata. Konsultasikan kebutuhan Anda sekarang juga.

Source: Secureframe

Last update: 15 April 2025